在上一章中,我们处理了帮助我们保护系统的防病毒软件,但在本章中我们将处理恶意软件,如何手动检测它们,它们的形式是什么,它们的文件扩展名是什么,受感染计算机的迹象等等它们很重要,因为现在企业和个人计算机的感染率太高了.

它们是自我复制程序,通过将自己附加到其他可执行文件来重现自己的代码.码.它们在没有计算机用户的许可或知识的情况下运行.像现实生活中的病毒或恶意软件,在计算机中它们会污染其他健康文件.

但是,我们应该记住病毒仅在计算机用户的帮助下感染外部机器.通过单击附加了来自未知人员的电子邮件的文件,无需扫描即可插入USB,打开不安全的URL,可能会发生这种情况.我们系统管理员必须删除这些计算机中用户的管理员权限.我们将恶意软件分为三种类型和减号;

特洛伊木马和Rootkit

病毒

蠕虫

以下是任何一个特征感染我们计算机的病毒.

它们驻留在计算机的内存中,并在附加的程序开始运行时自行激活.

例如 : 它们通常附加到Windows操作系统中的 explorer.exe ,因为它是一直在运行的进程,因此当此进程开始消耗过多的计算机容量时,您应该小心谨慎.

他们会在感染阶段后修改自己,例如源代码,扩展程序,新文件等等.因此防病毒软件很难检测到

他们总是试图通过以下方式隐藏在操作系统中 :

将自身加密为神秘符号,并在复制或执行时自行解密.

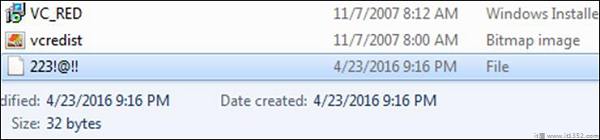

例如 : 您可以在下面的图片中看到这一点,以便更好地理解,因为在我的计算机中我找到了这个文件.

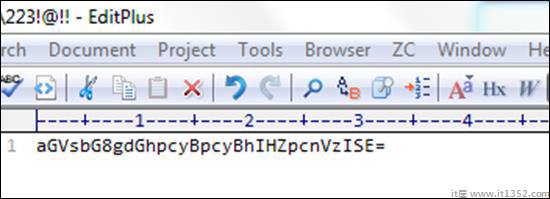

找到此文件后,我打开它使用文本编辑器并认为文本不可理解,如下面的屏幕截图所示.

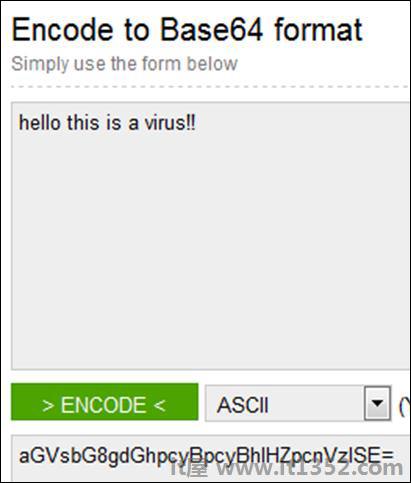

找到这个之后,我在base64解码器上尝试了它,我发现它是一个病毒文件.

此病毒会导致您的计算机出现以下情况并减去;

它可能会从您的计算机中删除重要数据,以便为其流程腾出空间.

可能会通过重定向磁盘数据来避免检测.

它可以通过触发来执行任务与自己的事件.例如,当在受感染的计算机弹出表等中自动显示在屏幕上时会发生这种情况.

它们在Windows和Mac OS中很常见因为这些操作系统没有多个文件权限,而且更加分散.

恶意软件将自己附加到程序并通过利用某些事件传输到其他程序,他们需要发生这些事件,因为它们不能 : 去;

自己动手

使用非可执行文件传输自己

感染其他网络或计算机

从上述结论中,我们应该知道,当一些不寻常的流程或服务由他们自己运行时,我们应该进一步调查他们与可能病毒的关系.调查过程如下<

要调查这些过程,请先使用以下工具 :

fport.exe

pslist.exe

handle.exe

netstat .exe

Listdll.exe 显示正在使用的所有 dll文件,而 netstat.exe 及其变量显示了使用各自端口运行的所有进程.

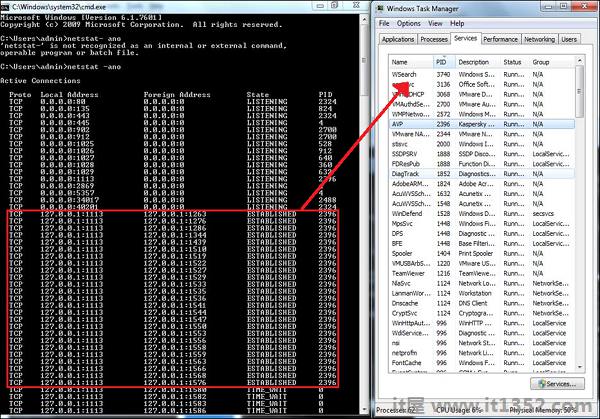

您可以看到以下关于我如何映射卡巴斯基过程的示例我与命令 netstat-ano 一起使用的防病毒软件,以查看进程号和任务管理器,以查看哪个进程属于此号码.

然后我们应该查找任何修改,替换或删除的文件和共享库也应该被检查.它们通常感染可执行程序文件,扩展名为 .EXE,.DRV,.SYS,.COM,.BIN .恶意软件会更改正版文件的扩展名,例如:File.TXT到File.TXT.VBS.

如果您是网络服务器的系统管理员,那么您应该知道另一种形式的恶意软件,称为 webshell .它通常是.php扩展名,但具有奇怪的文件名和加密形式.您应该删除它们以防万一.

完成后,我们应该更新防病毒程序并重新扫描计算机.

在本节中,我们将讨论如何从病毒中检测计算机或操作系统故障,因为有时人员和系统管理员会混淆症状.

以下事件很可能不是由恶意软件造成的;<

系统在BIOS中启动时出错阶段,如Bios的电池显示,显示定时器错误.

硬件错误,如哔声RAM刻录,硬盘驱动器等.

如果文档失败正常启动就像一个损坏的文件,但其他文件可以相应打开.

键盘或鼠标不响应你的命令,你必须检查插件.

过于频繁地监视开关,如闪烁或振动,这是硬件故障.

另一方面,如果您的系统中有以下标志,则应检查是否存在恶意软件.

您的计算机显示弹出表或错误表.

经常冻结.

当程序或流程开始时,它会变慢.

第三方抱怨他们在社交媒体或电子邮件中收到邀请您.

未经您的同意,系统会显示文件扩展名更改或文件已添加到您的系统中.

即使您的互联网速度非常好,Internet Explorer也会经常冻结.

您可以从大多数时间访问硬盘计算机外壳上的LED指示灯.

操作系统文件已损坏或丢失.

如果您的计算机消耗过多的带宽或网络资源,则会出现计算机蠕虫病毒.

硬盘空间占用所有t他的时间,即使您没有采取任何行动,例如安装新程序.

文件和程序大小与原始版本相比发生了变化.

避免病毒的一些实用建议 :

请勿打开来自未知人士或包含可疑文本的已知人士的任何电子邮件附件.

不接受社交网站上不明人士的邀请媒体.

不要打开由不知名的人或任何奇怪形式的已知人发送的URL.

如果您发现了病毒,但想进一步调查其功能.我建议您查看这些病毒数据库,这些数据库通常由防病毒供应商提供.

卡巴斯基病毒数据库 : ( http://www.kaspersky.com/viruswatchlite?hour_offset=-1 )

F-Secure : ( https://www.f-secure.com/en/web/labs_global/threat-descriptions )

赛门铁克 - 病毒百科全书 : ( https://www.symantec.com/security_response/landing/azlisting.jsp )