您可能已经遇到过这种情况,当您携带电脑并在家中使用无线网络时,您的电脑会自动连接到WLAN,无需您执行任何操作.这是因为,您的笔记本电脑会记住您过去连接的WLAN列表,并将此列表存储在所谓的首选网络列表中(在Windows世界中).

恶意黑客可能会使用此默认行为,并将自己的无线AP带到您通常使用Wi-Fi的物理区域.如果来自该AP的信号将优于来自原始AP的信号,则笔记本电脑软件将错误地关联到黑客提供的假(流氓)接入点(认为它是合法的AP,您过去曾使用过).这些攻击很容易在一些大型开放空间中执行,例如机场,办公室环境或公共区域.这类攻击有时被称为蜜罐AP攻击.

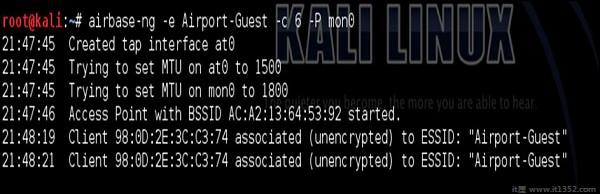

创建虚假AP不需要任何物理硬件.在本教程中使用的Linux发行版 Kali Linux ,有一个名为 airbase-ng 的内部工具,可以创建具有特定MAC地址和WLAN名称(SSID)的AP一个命令.

让我们创建一个以下场景.过去,我在其中一个欧洲机场使用了"Airport-Guest"的SSID.这样,我知道我的智能手机已将此SSID保存在PNL(首选网络列表)上.所以我使用 airbase-ng 创建了这个SSID.

创建WLAN后,我使用了前面描述的第2层DoS攻击,不断从Home_e1000无线网络中取消智能手机的验证.此时,我的智能手机会检测到具有非常好的链接质量的其他SSID(机场 - 访客),因此它会自动连接到它.

这是您在上面的转储中看到的内容从21:48:19.此时,我们处于良好状态,可以通过此初始连接执行一些其他攻击.它可以是中间人攻击,通过攻击者的PC转发所有无线流量(攻击流量交换的完整性和机密性.或者您可以通过使用Metasploit Framework利用一些漏洞将攻击者的PC直接连接回智能手机. ..前进的道路很多.