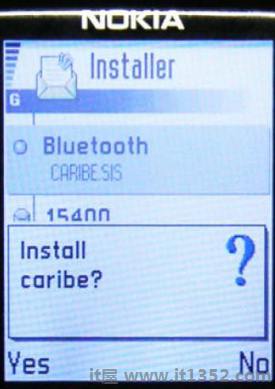

首先,让我们来定义Bluejacking的含义.这是通过蓝牙将所谓的"电子商务"卡发送到其他设备的过程.我们所知道的电子商务卡类型是您发送给其他用户的联系信息(姓名,电子邮件,电话号码). Bluejacking的工作方式相同,但不发送联系信息;取而代之的是,它会发送一些恶意内容. Bluejacking的一个例子如下图所示.

这个Bluejacking的定义是你可以在大多数互联网资源中看到的,这被认为是蛋糕上的馅饼.蓝牙黑客的基本原理是它会给你很多选择.首先是先与另一台设备配对.执行此步骤后,您可能会发现互联网上的工具可以生成某些特定的恶意功能.那些可能是 :

上面提到的就像发送带有恶意附件的电子商务卡一样.

从受害者的设备中取出机密数据.

接管受害者的设备并拨打电话,发送消息等等,当然是在用户不知情的情况下.

我们现在将向您解释如何达到目的,当您与受害者的设备配对.无论你想做什么,只取决于你在互联网上找到的工具和方法,但它几乎可以是所有东西.

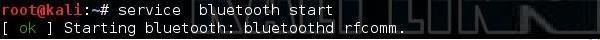

第一步是在本地启用蓝牙服务PC.

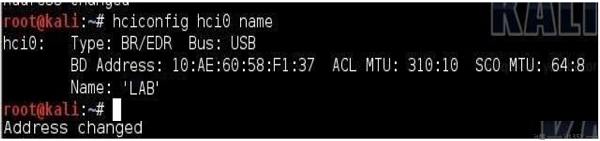

接下来,我们需要启用蓝牙接口并查看其配置(与物理以太网接口和无线接口相同,蓝牙也有MAC地址称为BD地址).

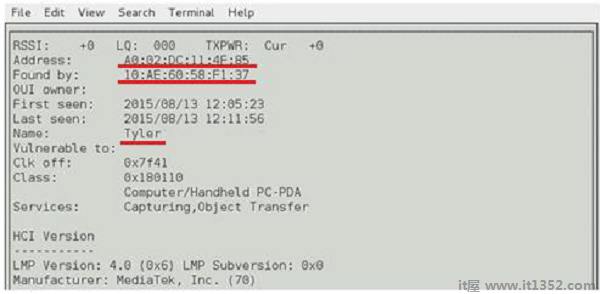

当我们知道接口已启动并运行时,我们需要扫描蓝牙网络以查找在近距离环境中可见的设备(这是相当于802.11无线世界的airodump-ng.这是使用名为 btscanner 的工具完成的.

从上面的屏幕截图中可以看到的是 :

我们本地蓝牙的MAC地址设备为A0:02:DC:11:4F:85.

目标蓝牙设备的MAC地址为10:AE:60:58:F1 :37.

目标蓝牙设备的名称是"Tyler".

这里的主要想法是Tyler的设备经过身份验证并与另一台蓝牙设备配对.为了让攻击者冒充"Tyler"并直接与其他节点配对,我们需要欺骗我们的MAC地址并将我们的蓝牙名称设置为"Tyler".

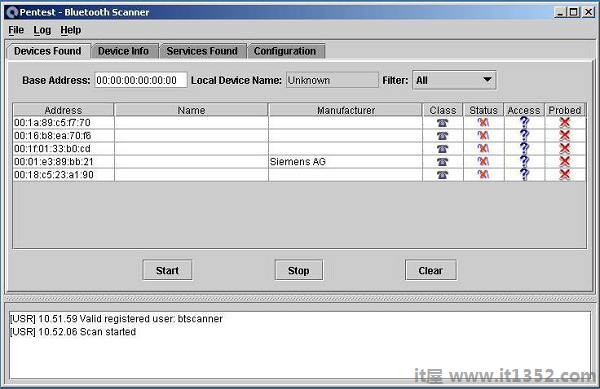

只是为了让你知道,你还有一个适用于Windows操作系统的 BTScanner 版本.以下是该工具的Windows版本的示例截图.

要模拟蓝牙信息,有一个名为 spooftooth 的工具,我们需要在这里使用(相当于 macchanger ,我们必须使用它来绕过MAC身份验证具有MAC过滤的WEP场景).我们在下面做的是,我们已经将蓝牙适配器(hci0设备)的MAC地址更改为使用btscanner的MAC地址.我们还将蓝牙设备的名称更改为"LAB".这是我在两个智能手机之间的蓝牙配对设置中本地使用的那个.

成功!目前,我们已经克隆了蓝牙智能手机到智能手机通信所涉及的客户之一的蓝牙设置.它允许我们通过蓝牙对直接与其他设备通信.当然,我们需要确保合法设备(我们欺骗的凭据)从网络中消失.在现实生活中可能需要一段时间,我们必须等到用户离开蓝牙范围,或者在他的设备上禁用蓝牙服务.