在本章中,我们将了解如何破解WEP和WPA加密.让我们从WEP加密开始.

有许多可用于破解WEP的工具,但所有这些方法遵循相同的思路和步骤顺序.

假设您找到了目标网络,则执行以下操作:

收集(嗅探)无线传输的WEP加密数据包.此步骤可以使用名为"airodump-ng"的Linux工具执行.

当收集到足够的数据包时(您收集了一组具有重复IV的帧)矢量),您尝试使用名为"aircrack-ng"的工具破解网络.

在高度拥挤的网络上,以上提到两个步骤可能需要大约5-10分钟甚至更少.就这么简单!黑客WEP的详细分步指南将在"笔测试WEP加密WLAN"主题下显示.

打破WPA加密的方法略有不同.使用WPA的无线帧正在使用仍然使用IV和RC4算法概念的TKIP加密,但是为了更加安全,它被修改. TKIP使用以下指针修改WEP :

它使用临时的,动态创建的密钥而不是WEP使用的静态密钥.

它使用排序来防御重放和注入攻击.

它使用了先进的密钥混合算法,以抵御WEP中的IV冲突和弱密钥攻击.

它引入了增强型数据完整性(EDI)来抵御比特翻转攻击可能在WEP中.

考虑到所有这些要点,它使WPA标准在计算上不可能破解(它没有说这是不可能的,但假设您拥有用于破解算法的高级资源,则可能需要相当长的时间. WPA标准中使用的身份验证也针对WEP中使用的身份验证进行了改进. WPA使用802.1x(基于EAP的身份验证)来验证客户端.事实上,这只是唯一的弱点,你可以尝试打破WPA(实际上是WPA2).

WPA和WPA2标准支持两种类型的身份验证 - 预共享密钥(PSK)和基于外部身份验证服务器的真正802.1x.使用802.1x身份验证时 - 根本无法破解密码; 仅在使用本地PSK模式的情况下才可行.正如所有企业无线部署一样,他们使用真正的802.1x身份验证,基于外部RADIUS服务器,因此,您唯一可能的目标可能是非常小的企业或家庭网络.

还有一点需要注意的是,用于保护WPA/WPA2的PSK必须相当短(最多10个字符 - 与最大长度允许的64个字符相反),如果您有意打破它.这个要求的原因是,在初始4次握手期间,PSK仅在无线客户端和AP之间传输一次(不是明文),并且从这些数据包中导出原始密钥的唯一方法是强制执行或者使用好词典.

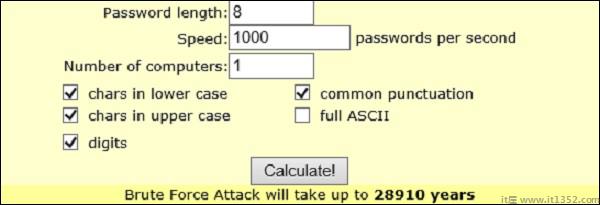

有一个非常好的在线计算器,可以估计强制PSK所需的时间 - http://lastbit.com/pswcalc.asp .假设您有1台可以尝试每秒1000密码的PC(由小写,大写,数字和常见标点组成),则需要28910年才能破解密码(当然,如果你很幸运的话可能会超过密码)花几个小时).

一般过程打破WPA/WPA2加密(仅当他们使用PSK时)如下:

收集(嗅探)无线数据包在空中飞舞.此步骤可以使用名为"airodump-ng"的Linux工具执行.

在收集数据包时,您应该对当前客户端进行解除身份验证.通过这样做,当客户端需要再次进行身份验证才能使用Wi-Fi网络时,您就会遇到这种情况.这正是你想要的!通过这样做,您可以准备一个良好的环境来嗅探对网络进行身份验证的无线用户.您可以使用基于Linux的工具"aireplay-ng"对当前的无线客户端进行解除身份验证.

当您有4次握手嗅探(并保存)时在转储文件中),你可以再次使用"aircrack-ng"破解PSK.在此步骤中,您必须引用包含密码的所有组合的字典文件,即aircrack-ng工具将使用的.这就是为什么一个好的字典文件是这里最重要的元素.

WPA/WPA2网络详细的逐步黑客攻击将在"笔测试WPA/WPA2加密WLAN"主题下显示.

我有一种感觉,在完成本教程的最后几节之后,您已经有了一些想法,应该做些什么才能使WPA无法破解(或者说:在合理的时间内不可能).以下是保护您的家庭/小型企业无线网络的最佳实践的一些指示 :

如果有机会为此,使用WPA2而不是WPA.它对套件使用的加密方案有直接影响. AES(由WPA2使用)比TKIP(由WPA使用)安全得多.

如前所述,打破WPA/WPA2的唯一方法是通过嗅探身份验证的4次握手和暴力破解PSK.为了使计算上不可能,请使用由小写,大写,特殊字符和数字组成的随机组合(不是任何字典中可以遇到的任何普通单词)组成的至少10个字符的密码.

禁用Wi-Fi保护设置(WPS) - WPS是为将新的无线客户端连接到网络更容易实现的"酷炫功能"之一 - 只需添加一个特殊的8 -digit AP的PIN码.这个8位数是一个非常短的蛮力攻击工作,也可以在AP盒背面找到这个8位数.试一试,看看你的家用路由器 - 你看到背面有WPS PIN吗?你的家用路由器上是否启用了WPS功能?